15 Fascynujących Faktów o Emocjonalnej AI – Czy Sztuczna Inteligencja Może Odczuwać Emocje?

Emocjonalna AI to temat, który coraz bardziej przyciąga uwagę. Czy sztuczna inteligencja naprawdę może odczuwać…

Jak działają Systemy ATS (Applicant Tracking Systems) – co to jest i dlaczego warto je znać?

Systemy ATS, czyli Applicant Tracking Systems, to narzędzia, które zrewolucjonizowały proces rekrutacji. Jeśli kiedykolwiek zastanawiałeś…

Kompleksowy Przewodnik: Moduły i Funkcje Systemu ERP dla Rozwoju Biznesu

Wyobraź sobie świat, w którym każda decyzja biznesowa jest podejmowana z precyzją chirurga, a chaos…

Historia i rozwój EDI: Od lat 60. do nowoczesnych rozwiązań dla biznesu

Zastanawiałem się kiedyś, jak bardzo zmienił się sposób, w jaki firmy wymieniają informacje? Elektroniczna wymiana…

Zarządzanie Relacjami z Klientami: Dlaczego jest Kluczowe dla Sukcesu Twojej Firmy

Zarządzanie relacjami z klientami (CRM) to kluczowy element sukcesu każdej firmy, niezależnie od jej wielkości…

Co to jest TMS (Transport Management System)?

Co to jest TMS (Transport Management System)? TMS (Transport Management System) to system, który planuje,…

Certyfikaty i normy ISO 27001 a RODO – wzajemne uzupełnianie

Certyfikaty i normy ISO 27001 a RODO – wzajemne uzupełnianie, czy konflikt? ISO 27001 porządkuje…

Cookies i RODO – consent management i polityka prywatności

Cookies i RODO – consent management i polityka prywatności. Jak zrobić to poprawnie, żeby nie…

RODO w e-commerce – sklep internetowy a przepisy

RODO w e-commerce – sklep internetowy a przepisy Sklep internetowy podlega RODO, ale największe ryzyka…

Privacy by Design i Privacy by Default – zasady w praktyce

Privacy by Design i Privacy by Default – zasady w praktyce Privacy by Design i…

RODO a systemy IT – wymagania wobec oprogramowania

RODO a systemy IT – wymagania wobec oprogramowania Jeśli w Twojej firmie system IT nie…

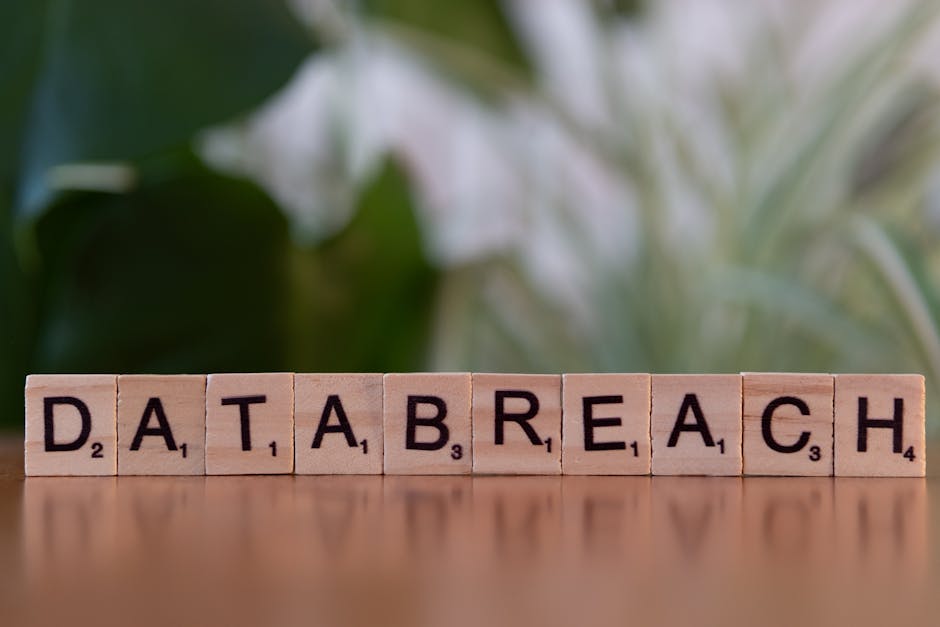

Kary za naruszenie RODO – przykłady i jak ich unikać?

Kary za naruszenie RODO – przykłady i jak ich unikać? RODO ma „twardy” system kar:…

Naruszenie ochrony danych osobowych – co robić i jak raportować do UODO?

Naruszenie ochrony danych osobowych – co robić i jak raportować do UODO? Jeśli dojdzie do…

RODO a dostawcy i outsourcing – umowa powierzenia danych

RODO a dostawcy i outsourcing – umowa powierzenia danych Umowa powierzenia danych to warunek brzegowy,…

RODO a pracownicy – monitoring, poczta firmowa, dane kadrowe

RODO a pracownicy – monitoring, poczta firmowa, dane kadrowe RODO w obszarze pracowniczym to nie…