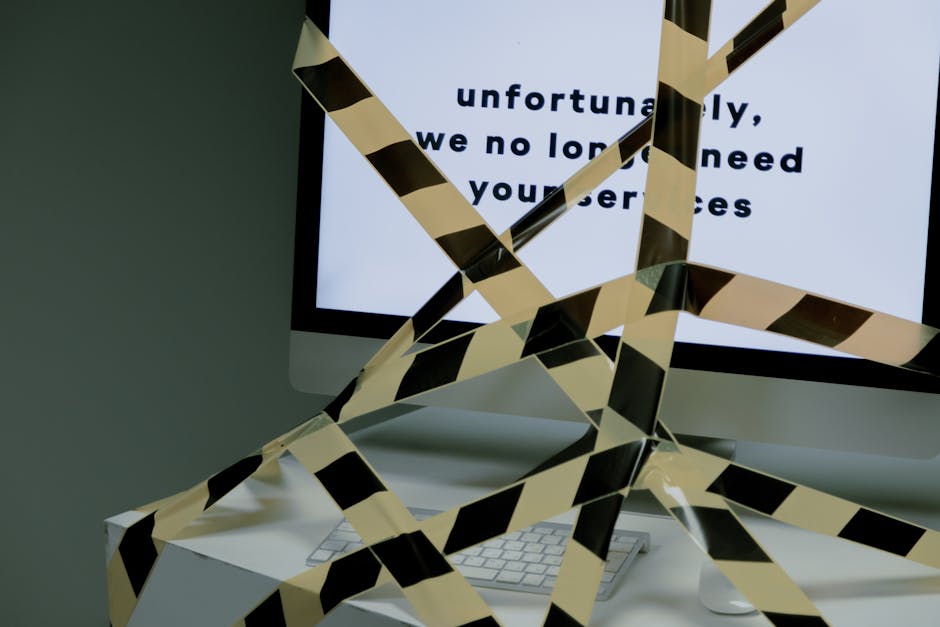

Ransomware – co to jest i jak chronić firmę?

Ransomware to nie „awaria plików”, tylko celowe zniszczenie lub przejęcie dostępów do danych. W praktyce średni koszt przestoju w firmie produkcyjnej potrafi sięgać dziesiątek tysięcy złotych za dzień, a przy ataku często dochodzą koszty odzysku, usług IR (Incident Response – reakcja na incydent) i obsługi prawnej. Kluczowy wniosek: skuteczna ochrona opiera się na 3 filarach – kopiach działających „z prób”, segmentacji sieci i szybkim procesie reagowania.

Co ransomware robi firmie i dlaczego „samo odtworzenie z backupu” nie wystarcza?

Ransomware to złośliwe oprogramowanie, którego celem jest wymuszenie okupu (lub wymuszenie innych działań) poprzez:

- szyfrowanie danych tak, aby przestały być dostępne dla biznesu,

- przejęcie kontroli nad systemami i blokadę procesów (np. ERP/CRM, serwery plików, usługi uwierzytelniania),

- kradzież danych i presję pochodzącą z ujawnienia (tzw. double/extortion – wymuszenie okupu również groźbą publikacji).

W projektach, które analizowałem, najczęściej problemem nie jest brak kopii, tylko niespójność procesu: kopie istnieją, ale nie są przydatne w momencie kryzysu (np. backup zawiera zaszyfrowane pliki, bo zadanie tworzenia kopii działało na zakażonym systemie, albo test odtwarzania jest „teoretyczny”).

Do tego dochodzi typowy mechanizm: atak zaczyna się od przywrócenia dostępu do środowiska (zwykle przez błędne uprawnienia lub słabe hasła), a potem przechodzi do eskalacji uprawnień i ruchu bocznego po sieci. Jeśli sieć nie jest segmentowana, ransomware rozlewa się błyskawicznie.

W praktyce realne znaczenie ma czas: im szybciej atak przechodzi od pierwszej infekcji do szyfrowania, tym mniej opcji pozostaje. Dlatego ochrona musi obejmować nie tylko „cofnij dane”, ale też „zatrzymaj ruch i ogranicz skutki”.

Jak przebiega atak ransomware w środowisku biznesowym?

Choć szczegóły różnią się między kampaniami, schemat jest powtarzalny i menedżerom powinien być znany na poziomie decyzji operacyjnych:

- Wejście do środowiska: najczęściej poprzez błędy w usługach internetowych, phishing lub przejęcie kont (np. poczta, zdalny dostęp, narzędzia administracyjne).

- Utrzymanie dostępu: atakujący instalują mechanizmy powrotu (np. konta serwisowe, zadania uruchamiane cyklicznie, zmiany w rejestrze/planerze zadań).

- Rozpoznanie: identyfikacja architektury, udziałów sieciowych, konfiguracji ERP/WMS/MES, repozytoriów dokumentów.

- Eskalacja i ruch boczny: przejęcie uprawnień, skanowanie zasobów, rozszerzenie dostępu.

- Ograniczenie możliwości obrony: wyłączenie usług kopii, modyfikacje polityk bezpieczeństwa, kasowanie logów.

- Szyfrowanie/ekstorsja: blokada produkcji i próba wymuszenia okupu.

Dla firm z systemami typu ERP, CRM czy WMS szczególnie istotne jest to, że ransomware zwykle celuje w „wąskie gardła” – czyli elementy, które spajają procesy. Jeśli padnie uwierzytelnianie lub serwer plików z dokumentami i interfejsami, zatrzymuje to całą organizację szybciej niż sam szyfrowany plik.

Jak chronić firmę: 3 filary, które realnie zmniejszają skutki ataku

Jeżeli miałbym wskazać podejście praktyczne dla zarządu i dyrektora IT, brzmi ono: ochrona musi ograniczyć zarówno szansę ataku, jak i rozmiar szkody.

1) Kopie zapasowe „z prób” (i odporne na ransomware)

- Back-up offline / immutowalne: ogranicz dostęp do nośników tak, aby złośliwe oprogramowanie nie mogło ich skasować ani nadpisać.

- Test odtwarzania: procedury muszą być ćwiczone. Odradzam podejście „kopie działają, bo zadanie backupu kończy się sukcesem” – sukces zadania to za mało.

- RPO i RTO: RPO (Recovery Point Objective – ile danych możemy utracić) oraz RTO (Recovery Time Objective – w jakim czasie musimy przywrócić działanie) należy zdefiniować dla kluczowych procesów, nie dla całej infrastruktury „na oko”.

2) Segmentacja sieci i minimalizacja uprawnień

- Segmentacja ogranicza ruch boczny. Gdy serwery produkcyjne, strefa użytkowników i strefa administracyjna są od siebie logicznie odseparowane, ransomware ma trudniej „rozlać się” po całym środowisku.

- Least privilege (zasada najmniejszych uprawnień) ogranicza szkody. Konta użytkowników nie powinny mieć uprawnień do struktur, których nie potrzebują.

- Dostęp zdalny do narzędzi administracyjnych musi przechodzić przez kontrolowane bramy i ścisłe polityki.

3) Wczesne wykrywanie i gotowość do reakcji

- Logowanie i korelacja zdarzeń: bez logów nie ma wiarygodnej diagnozy. Zarząd powinien widzieć, czy środowisko ma centralne logi i czy są używane w alertach, a nie tylko „zgrywane do szuflady”.

- Procedura IR: plan reakcji powinien opisywać role, decyzje (co odcinać, kogo informować, kiedy wstrzymać produkcję) i szablony komunikacji.

- Ćwiczenia „table-top”: symulacje ataku uczą podejmowania decyzji pod presją. To najtańszy sposób skrócenia czasu reakcji.

Wniosek praktyczny dla dyrektora operacyjnego: ochrona antyransomware to projekt nie tylko IT. Dotyczy ciągłości biznesu, priorytetów produkcji i tego, kto podejmuje decyzję o wstrzymaniu lub przełączeniu procesów na tryb awaryjny.

„System A czy System B?” Porównanie podejść: kopie, chmura, on-premise i sposób licencjonowania

Poniżej zestawienie, które ułatwia porównanie wariantów technologicznych w kontekście ransomware. W praktyce najlepszy efekt daje kombinacja rozwiązań, ale to pomaga w ocenie kosztów i zakresu.

| Obszar | Wariant | Mocne strony | Ryzyka / ograniczenia | Typowe koszty (widełki) |

|---|---|---|---|---|

| Backup | Tradycyjne kopie + okresowe testy | Niższy koszt startowy, szybkie wdrożenie | Brak odporności na nadpisanie i „ukryty” błąd testów | 5 000–25 000 PLN (inicjalnie, zależnie od skali) |

| Backup | Immutowalne kopie / offline + testy odtwarzania | Wyższa odporność na ransomware i błędy procesu | Większy nakład na zaprojektowanie przepływu danych | 20 000–80 000 PLN (inicjalnie) + koszty utrzymania |

| Wykrywanie | EDR/XDR (ochrona endpointów) bez SOC | Szybkie wdrożenie, alerty wewnątrz IT | Jeśli nie ma kompetencji i dyżurów, alerty giną | 2 500–6 000 PLN na stanowisko/rok (widełki, zależnie od licencji i zakresu) |

| Wykrywanie i reakcja | SOC / usługa IR (outsourcing) | Przewidywalność i procedury, skrócenie MTTD/MTTR | Wymaga jasnego kontraktu, danych i dostępu do środowiska | 30 000–150 000 PLN/rok (zależnie od poziomu usługi) |

| Architektura | On-premise | Pełna kontrola nad danymi i logami | Więcej odpowiedzialności po stronie firmy | Zależnie od infrastruktury: 15 000–200 000 PLN (projekt/rozbudowa) |

| Architektura | Chmura (kopie, detekcja, narzędzia bezpieczeństwa) | Szybsza skalowalność, szybciej aktualizowane mechanizmy | Ryzyko błędnej konfiguracji uprawnień i kosztów egress | 10 000–100 000 PLN/rok (w zależności od danych i liczby licencji) |

Warto pamiętać o „vendor lock-in” – czyli uzależnieniu od dostawcy. Przy decyzjach o kopiach i narzędziach bezpieczeństwa sprawdź, czy eksport i przenoszenie danych jest możliwe bez dramatycznych kosztów oraz czy masz niezależność w zakresie testów odtwarzania.

Praktyka wdrożenia: koszty, czas i kolejność działań, która ma sens

Jeśli firma chce podejść do tematu sensownie (a nie „doposażyć szufladę w kolejne narzędzie”), start zwykle wygląda tak:

Krok 1: Ocena ryzyka i krytyczności procesów

- Mapa systemów: ERP, WMS, MES, HRM, serwery plików, kopie, środowiska testowe.

- Ustalenie priorytetów: co musi działać jako pierwsze po ataku.

- Określenie RPO/RTO dla kluczowych usług.

Krok 2: Hardening i ograniczenie ruchu

- Segmentacja sieci oraz reguły kontroli połączeń między strefami.

- Przegląd kont uprzywilejowanych i serwisowych.

- Usuwanie przywilejów nadmiarowych i porządek w dostępie zdalnym.

Krok 3: Backup odporne na ransomware i testy odtwarzania

- Utworzenie architektury kopii offline lub immutowalnych.

- Wykonanie testów odtwarzania w oknie, które odzwierciedla realne scenariusze (np. przywrócenie udziałów plików i komponentów integracyjnych ERP).

Krok 4: Wykrywanie i plan reakcji

- Konfiguracja alertów i reguł korelacji zdarzeń.

- Plan IR i komunikacja dla biznesu: kto odpowiada za decyzje, kto uruchamia tryb awaryjny.

- Ćwiczenia „table-top” przed realnym incydentem.

Czas wdrożenia zależy od skali, ale realne widełki dla typowej średniej firmy wyglądają następująco:

- Fundamenty (audyt, segmentacja, uporządkowanie uprawnień, plan IR): 4–8 tygodni.

- Backup odporny na ransomware + pierwsze testy odtwarzania: 6–12 tygodni.

- Detekcja i dopięcie procesów reakcji (łącznie z ćwiczeniami): 6–16 tygodni.

Koszty są zróżnicowane, ale da się wskazać logikę budżetowania: najtańszy jest porządek w procesie i segmentacja, a najdroższe bywa dopięcie odporności kopii i dojrzałość wykrywania (szczególnie gdy w grę wchodzą dyżury lub usługa IR). W praktyce program antyransomware dla firmy z kilkudziesięcioma–kilkuset urządzeniami i kilkoma krytycznymi systemami zwykle zamyka się w przedziale 50 000–300 000 PLN w pierwszym roku, jeśli ma być „na serio”, a nie na pokaz.

Mniej oczywista wskazówka, którą powtarzam w rozmowach z dyrektorami IT: nie planuj odtwarzania „na czysto” bez weryfikacji zależności biznesowych. Przywrócenie bazy ERP to jedno, ale integracje z WMS/MES, słowniki, konfiguracje i dokumenty procesowe to drugie. Test odtwarzania musi obejmować też te zależności.

Druga wskazówka: zadbaj o to, by logi i dane do analizy były dostępne w momencie incydentu. Jeśli logowanie zależy od jednego serwera, który może zostać zaszyfrowany, to plan reakcji jest tylko dokumentem.

Kontrolowana niedoskonałość w projektach? Zdarza się, że zespół chce „od razu wszystko” i przelicza budżet jak na rollout ERP. W ransomware działa zasada: lepiej dowieźć 80% skuteczności na krytycznych systemach w 8–12 tygodni, niż dopracowywać idealny projekt 9 miesięcy i nie zdążyć na czas. 😉

Na co uważać: typowe pułapki w projektach ochrony przed ransomware

W ransomware nie wygrywa ten, kto ma najwięcej narzędzi, tylko ten, kto ma najszybciej działającą procedurę i najmniejszy zasięg szkody. Oto pułapki, które widzę najczęściej:

- „Kopie są, więc problemu nie ma” – bez testu odtwarzania i bez odporności na nadpisanie kopie mogą być bezużyteczne w momencie ataku.

- Brak segmentacji – ransomware potrafi w krótkim czasie przejść z jednego komputera do serwerów plików i systemów krytycznych, co podbija koszt przestoju.

- Brak odpowiedzialności w procesie – brak decyzji „kto uruchamia plan awaryjny i kiedy odcina środowisko” skutkuje chaosem w pierwszych godzinach.

- Alerty bez obsługi – EDR/XDR bez kompetencji i dyżurów często generuje hałas, który nikt nie przekłada na działania.

- Uprawnienia administracyjne wszędzie – konta uprzywilejowane są często używane w codziennej pracy; to skraca drogę atakującego do eskalacji.

Do tego dochodzi błąd organizacyjny: przygotowanie techniczne bez przygotowania operacyjnego. Przykładowo, jeśli produkcja wymaga ciągłości dokumentacji i wymiany danych z partnerami, plan awaryjny musi uwzględniać również strony trzecie i sposób przekazywania informacji.

Jak zacząć dziś: minimalny plan na 30 dni dla zarządu i IT

Jeżeli chcesz ruszyć bez przeciągania, przyjmij plan w krótkim horyzoncie:

- Wyznacz krytyczne systemy (np. ERP, WMS, pliki produkcyjne) i zaakceptuj priorytety RTO/RPO.

- Sprawdź kopie w praktyce: wykonaj jeden kontrolowany test odtwarzania na środowisku zgodnym z procedurą (nie na skrócie).

- Zrób szybki przegląd uprawnień: konta uprzywilejowane, konta serwisowe, zdalny dostęp do administracji.

- Wprowadź podstawową segmentację (nawet ograniczoną) między strefą użytkowników a serwerami kluczowymi.

- Ustal plan reakcji IR: role, kontakt do działów, decyzje o odcięciu sieci i uruchomieniu trybu awaryjnego.

- Zaplanuj ćwiczenie table-top na koniec miesiąca – to bezpośrednio skraca czas reakcji w realnym incydencie.

Na koniec najważniejsze: nie odkładaj decyzji na „po aktualizacji”. Ransomware nie czeka, a decyzje o kopiach offline, odporności uprawnień i segmentacji są trudne, gdy środowisko jest już zainfekowane.

Podsumowanie i CTA: zanim zdecydujesz się na wdrożenie, sprawdź te elementy

Ransomware to wydarzenie biznesowe, nie tylko IT. Skuteczna ochrona ma mierzalne cele: skrócenie czasu wykrycia, ograniczenie zasięgu ataku i zapewnienie odtwarzalności systemów w zdefiniowanym RTO. Najczęstszy błąd to poleganie na samym istnieniu kopii zamiast na testach odtwarzania i odporności na nadpisanie.

Zanim podejmiesz decyzję o wdrożeniu (lub rozbudowie) bezpieczeństwa, sprawdź:

- czy kopie są odporne na ransomware i czy przetestowano odtwarzanie „od A do Z” (z zależnościami ERP/WMS),

- czy segmentacja ogranicza ruch boczny i czy uprawnienia są minimalne,

- czy plan reakcji IR ma jasne decyzje i czy zrobiono ćwiczenia dla biznesu,

- czy masz policzalny koszt przestoju i dopasowane RPO/RTO do procesów.

Jeśli chcesz, podeślij zarysy środowiska (liczba użytkowników, typy systemów: ERP/CRM/WMS/MES, czy jest on-premise czy chmura, jak działają kopie). Pomogę ułożyć priorytety działań i checklistę, która da się obronić w budżecie i harmonogramie.

Opublikuj komentarz