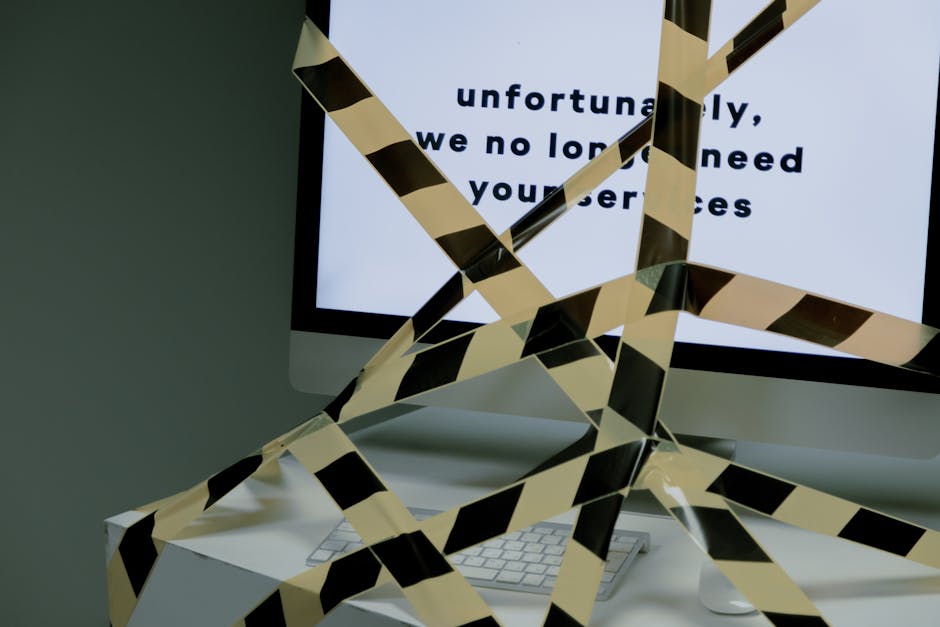

Phishing w firmie – jak rozpoznać i zapobiec?

Phishing to jedna z najszybszych dróg do wycieku danych i przejęcia kont: w praktyce ataki często zaczynają się od jednego e-maila „z prośbą o pilną weryfikację”, który otwiera 10–30 użytkowników. Koszt jednego incydentu (czas przestoju, obsługa prawna, odzyskiwanie, straty operacyjne) w małych i średnich firmach zwykle zamyka się w widełkach 30 000–200 000 PLN. Dobrze zaprojektowany program antyphishingowy redukuje ryzyko realnie, a nie tylko „kampanią”: efekty widać w 6–12 tygodni.

Dlaczego phishing w firmach działa tak dobrze?

Phishing działa, bo łączy trzy elementy: psychologię, złudzenie wiarygodności i zwięzłą, konkretną narrację biznesową. Atakujący rzadko wysyła „dziwne” wiadomości masowo na chybił-trafił. Wykorzystuje dane z otoczenia firmy: nazwiska, strukturę działów, nazwy systemów i procesów. Dla pracowników wygląda to jak wewnętrzna procedura lub realna sprawa operacyjna.

W projektach, które analizowałem, zauważyłem powtarzalny schemat: pierwsze zdarzenie nie dotyczy działu IT, tylko obiegu dokumentów i finansów (faktury, płatności, ewidencja dostaw, zgłoszenia serwisowe). Nierzadko phishing prowadzi do kradzieży danych uwierzytelniających (logowanie na fałszywej stronie) albo do instalacji złośliwego oprogramowania przez załącznik lub link.

Warto też pamiętać o konsekwencjach dla systemów biznesowych. Jedno przejęte konto może otworzyć drogę do: odczytu danych w chmurze, zmiany przekierowań w poczcie, wglądu do CRM/ERP, a nawet rozpoczęcia tzw. „łańcucha działań” (atakujący podszywa się pod przełożonego i prosi o kolejne wykonania).

Jak rozpoznać phishing? Checklista dla pracowników i menedżerów

Rozpoznanie phishingu nie wymaga „umiejętności hakera”. Wystarczy konsekwentne sprawdzanie sygnałów ryzyka w wiadomości.

Najczęstsze sygnały ostrzegawcze (praktyczne):

- Pilność: komunikat typu „natychmiast zweryfikuj”, „ostatnia szansa”, „do końca dnia”. Taki ton ma skrócić czas decyzji.

- Nietypowa ścieżka działania: zamiast procedury firmowej (np. wniosek w systemie, ticket) pojawia się „kliknij w link i zaloguj się”.

- Niespójność adresu nadawcy: liczy się domena, nie wyświetlana nazwa. Atakujący często używa podobnej domeny lub dopisku.

- Załącznik wbrew procesowi: faktury i dokumenty powinny trafiać do wskazanego repozytorium lub skrzynki procesowej, a nie jako „załącznik dla Ciebie”.

- Prośba o dane poza zakresem: kody SMS, hasła, dane do logowania, odpowiedzi na pytania bezpieczeństwa.

- Linki: skrócony adres URL lub domena, która nie zgadza się z opisem („Logowanie do systemu HR”), to czerwone światło.

Druga warstwa weryfikacji (często pomijana w szkoleniach): jeśli komunikat dotyczy przelewu, zmiany danych dostawcy lub pilnej korekty — zastosuj zasadę „odwrotnego potwierdzenia”. Czyli: nie oddzwaniaj do numeru z maila, tylko do numeru w systemie kontaktów firmy lub w bazie kontrahentów. To prosty mechanizm, który w praktyce rozbraja sporą część ataków.

Warto też ujednolicić wewnętrzne wzorce komunikacji. Jeśli firma ma stałą formę zapytań (np. temat, podpis, sposób weryfikacji), pracownicy szybciej wyłapią odchylenia.

Jak zbudować realną ochronę: ludzie, procesy i technologia

Najskuteczniejsze podejście to warstwowa architektura antyphishingowa. Nie chodzi o „jeden produkt”, tylko o spójny system kontroli na kilku poziomach.

1) Filtracja i redukcja ruchu niebezpiecznego

Ustal polityki dla poczty: analiza załączników, reputacja domen, detekcja podobieństw w treści i adresach, blokowanie podejrzanych linków (bezpieczne podglądy). Dla wielu firm punkt odniesienia to wdrożenie ochrony poczty w modelu „secure email gateway” lub funkcji ochronnych w ramach platformy pocztowej.

2) Ochrona tożsamości i dostępów

Wymuszenie silnego uwierzytelniania (MFA, czyli wieloskładnikowe logowanie) oraz odporność na przejęcia sesji jest kluczowa. Dodatkowo: ogranicz uprawnienia użytkowników do danych i aplikacji (zasada najmniejszych uprawnień) oraz monitoruj logowania nietypowe: geografia, nowe lokalizacje, skoki w częstotliwości.

3) Bezpieczny sposób obsługi linków i danych logowania

Rozwiązania z ochroną przed przechwytywaniem tożsamości potrafią zredukować ryzyko nawet wtedy, gdy pracownik kliknie. Priorytet: tak skonfigurować mechanizmy, aby użytkownik nie trafiał na stronę, która zbiera dane wprost.

4) Szkolenia oparte na scenariuszach, nie na slajdach

Program musi działać jak trening. Szkolenia powinny mieć mierzalne efekty: jaki odsetek użytkowników klika link w symulacji, jaki odsetek zgłasza podejrzane wiadomości, jak szybko reagują. Minimum operacyjne, które rekomenduję, to mierzenie wskaźników co miesiąc przez 2–3 kwartały.

Systemy i rozwiązania: co wybrać i kiedy?

Decyzja nie sprowadza się do „czy kupić”. Liczy się dopasowanie do architektury IT (poczta, tożsamości, chmura, skrypty integrujące ERP/CRM), do dojrzałości zespołu oraz do obiegu dokumentów. Poniżej zestawienie, które pomaga porównać typowe podejścia.

| Obszar | Opcja A: Rozwiązanie w poczcie / bramie | Opcja B: Ochrona tożsamości i logowań | Opcja C: Szkolenia i symulacje |

|---|---|---|---|

| Główny cel | Ograniczyć liczbę i skuteczność phishingu docierającego do skrzynek | Zmniejszyć skutki kradzieży danych i przejęcia kont | Zwiększyć wykrywalność i właściwą reakcję pracowników |

| Wymagana integracja | Konfiguracja domen, polityk, reguł rutingu | Uwierzytelnianie użytkowników, integracja z katalogiem i aplikacjami | Wybrane grupy użytkowników, repozytorium zgłoszeń |

| Typowy efekt czasowy | 1–4 tygodnie (po konfiguracji i dostrojeniu) | 2–8 tygodni (po politykach i testach) | 6–12 tygodni (pierwsze trwałe zmiany zachowań) |

| Największe ryzyko | Zbyt restrykcyjne reguły i „fałszywe blokady” lub zły tuning | Nieobjęcie wszystkich aplikacji i brak spójnych polityk | Brak mierników, szkolenia bez ćwiczeń i brak ścieżki zgłoszeń |

| Najlepszy scenariusz | Gdy phishing regularnie „przecieka” do skrzynek | Gdy występuje ryzyko przejęcia kont i dostępu do systemów biznesowych | Gdy firma chce zmniejszyć „ludzki błąd” w decyzjach |

Jeśli musisz wybrać „kolejność” działań, w praktyce sprawdza się model: najpierw ograniczenie ekspozycji (poczta), równolegle zabezpieczenie tożsamości (MFA i polityki dostępu), a dopiero potem trening i optymalizacja zachowań. To zmniejsza szansę, że użytkownik trafi na „idealnie udany” atak.

Chmura vs. on-premise

W większości firm szybciej i taniej startuje podejście chmurowe, bo skraca czas wdrożenia integracji i aktualizuje reguły detekcji. On-premise bywa uzasadnione w środowiskach o bardzo restrykcyjnych wymaganiach, ale zwykle zwiększa nakład operacyjny i wydłuża go-live.

Własne wdrożenie vs. outsourcing

Dla małego i średniego IT ryzyko jest proste: brak czasu na tuning. Outsourcing zarządzany (w zakresie dostrajania reguł i monitoringu) pozwala utrzymać jakość detekcji. Własny zespół musi mieć proces: testy, przeglądy, korekty i raportowanie.

Na co uważać: typowe błędy, które obniżają skuteczność

W projektach wdrożeniowych widziałem powtarzalne pułapki. Poniżej te najkosztowniejsze.

- „Ustaw i zapomnij” w filtrach poczty

Zbyt szybkie przejście do trybu pełnej automatyzacji bez dostrojenia powoduje albo blokady legalnych maili, albo przepuszczanie ataków, które „uczą się” obejścia reguł. - Niewłączone całe środowisko

Często wdrożenie dotyczy tylko skrzynki pocztowej, a inne kanały (np. przekierowania, aliasy, integracje) pozostają bez kontroli. Wtedy phishing „wraca” inną drogą. - Szkolenia bez ścieżki zgłoszeń

Jeśli pracownik nie ma prostego sposobu zgłoszenia podejrzanej wiadomości (np. przycisk „zgłoś phishing” lub jasna procedura do właściwego kanału), to rośnie liczba kliknięć. Ludzie działają wtedy „na instynkt”, nie na proces. - MFA jako jedyny filar

MFA ogranicza skutki, ale nie eliminuje problemu. Jeżeli proces akceptacji przelewów nadal opiera się na mailu, atakujący może działać przez manipulację i podszywanie się. - Brak pomiaru i celu

Bez metryk (wskaźnik klikalności, czas reakcji zgłoszeń, odsetek użytkowników objętych politykami) nie da się ocenić ROI (zwrotu z inwestycji) ani poprawiać programu.

Kontrolowana niedoskonałość: w praktyce „idealnej” ochrony nie da się osiągnąć od razu ;). Zamiast tego trzeba dążyć do stabilnej, mierzalnej redukcji ryzyka i konsekwentnej poprawy konfiguracji.

Jak zacząć: koszty, czas wdrożenia, plan działań na 90 dni

Poniżej realistyczny plan startowy dla typowej firmy z kilkudziesięcioma do kilkuset użytkownikami (użytkownicy to pracownicy, nie „konto systemu”). Zakładam, że firma ma już działające środowisko pocztowe i podstawowe zabezpieczenia.

Wstępny budżet (widełki rynkowe):

- Pakiet ochrony poczty i detekcji phishingu: zazwyczaj 12 000–60 000 PLN rocznie (zależnie od liczby skrzynek, zakresu funkcji i modelu licencjonowania).

- Wzmocnienie tożsamości (MFA, polityki, monitoring): najczęściej 8 000–40 000 PLN rocznie, plus nakład wdrożeniowy.

- Szkolenia i symulacje: zazwyczaj 6 000–25 000 PLN za rok dla grup (zależnie od liczby użytkowników i częstotliwości scenariuszy).

- Usługi wdrożeniowe i dostrojenie: w projektach organizacyjno-technicznych zwykle 15 000–90 000 PLN (w zależności od złożoności integracji i liczby źródeł logów).

Czas wdrożenia (typowy):

- Wdrożenie filtracji i polityk pocztowych: 2–6 tygodni.

- Polityki tożsamości i zakres aplikacji: 3–8 tygodni.

- Pierwsze cykle szkoleń i pomiar efektów: 6–12 tygodni od startu.

Plan na 90 dni:

-

Tydzień 1–2: audyt ekspozycji i procesów

Sprawdź, gdzie przychodzą faktury i wnioski, jak działa akceptacja płatności, jakie są kanały komunikacji (poczta, komunikatory, formularze). Ustal też „co jest sukcesem”: np. redukcja kliknięć w symulacji o 50–70% w 2–3 miesiące. -

Tydzień 2–6: wdrożenie kontroli w poczcie + MFA

Włącz filtry, tuning reguł i raportowanie. Rozpocznij wdrożenie MFA dla kluczowych grup (finanse, zakupy, zarząd, administratorzy systemów) oraz sprawdź kompletność polityk. -

Tydzień 4–10: ścieżka zgłoszeń i „procedura na klik”

Zorganizuj szybkie zgłoszenie podejrzanej wiadomości (minimum: prosty mechanizm i jedna rola w firmie/na infolinii IT). Doprecyzuj działania po incydencie: co robi pracownik, co robi IT, w jakim czasie. -

Tydzień 6–12: szkolenia oparte na miernikach

Uruchom scenariusze symulacyjne dla właściwych grup. Raportuj kierownictwu: klikalność, zgłoszenia, czas reakcji. -

Tydzień 10–14: optymalizacja i raport ROI

W tabeli porównaj koszt programu do kosztu incydentu (czas pracy, przestoje, ryzyko roszczeń). Przyjmij konserwatywny model: nawet spadek liczby udanych incydentów o 30–50% zwykle poprawia ROI w cyklu rocznym.

Na co uważać w tej fazie (praktyka):

- Nie zaczynaj od szkoleń bez kontroli poczty — jeśli użytkownicy dostają codziennie agresywne wiadomości, szkolenia bez wsparcia technicznego tracą skuteczność.

- Nie pomijaj integracji z systemami biznesowymi: jeśli ERP/CRM ma integracje przez konta serwisowe, upewnij się, że polityki bezpieczeństwa nie omijają tych ścieżek.

- Zadbaj o logowanie i alertowanie: ochrona bez widoczności to koszt „w przyszłości”.

Jedna mniej oczywista wskazówka: przygotuj „plan komunikacji po incydencie” na poziomie zarządu i operacji. Część organizacji ma technologię, ale nie ma gotowego komunikatu: kto potwierdza incydent, jak rozdziela role, jak chroni dane, jak zatrzymuje przelewy na czas weryfikacji. To skraca czas i ogranicza szkody.

Podsumowanie: phishing do wygrania, ale tylko procesowo

Phishing nie jest problemem wyłącznie działu IT. To ryzyko biznesowe, które dotyka obiegu faktur, decyzji zakupowych, procesów akceptacji i dostępu do danych w ERP, CRM czy systemach HR. Skuteczna obrona wymaga trzech warstw: ograniczenia ekspozycji w poczcie, zabezpieczenia tożsamości i dostępu oraz treningu użytkowników z miernikami i dobrze zdefiniowaną ścieżką zgłoszeń.

CTA: Zanim zdecydujesz się na wdrożenie, sprawdź w swojej firmie trzy rzeczy: (1) czy masz mierzalne wskaźniki (klikalność, zgłoszenia, czas reakcji), (2) czy MFA obejmuje kluczowe grupy i aplikacje, (3) czy procedura „co robi pracownik, gdy widzi podejrzany mail” jest prosta i znana. Jeśli na którekolwiek pytanie odpowiedź brzmi „nie” — potraktuj to jako plan działań na najbliższe 90 dni, a nie jako odległy projekt.

Opublikuj komentarz