Zarządzanie tożsamością i dostępem (IAM/PAM) w przedsiębiorstwie

IAM/PAM to nie projekt „od bezpieczeństwa”, tylko fundament sterowania ryzykiem i procesami: właściwie zaprojektowane role i uprawnienia redukują koszty audytów i incydentów, a model „least privilege” (zasada najmniejszych uprawnień) ogranicza skutki przejęcia kont. W praktyce wdrożenia IAM trwają najczęściej 3–6 miesięcy, a PAM 4–8 miesięcy; budżety zwykle zamykają się w przedziale 200 000–800 000 PLN (zależnie od zakresu i integracji).

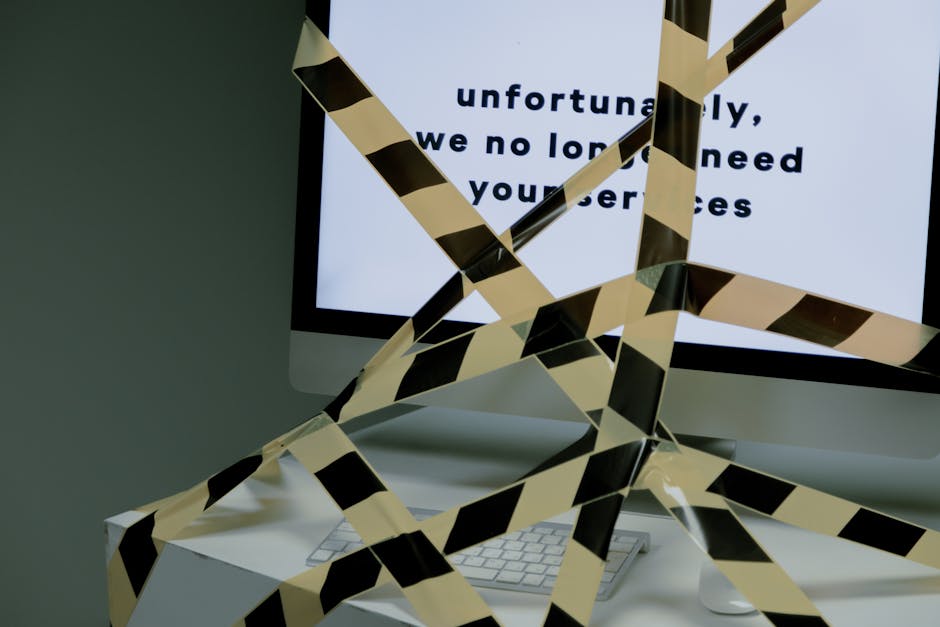

Dlaczego IAM/PAM przestaje być „opcją”, a staje się elementem zarządzania firmą?

Tożsamość użytkownika i dostęp do zasobów to jedyny „wąski gardło” w firmie, które dotyczy jednocześnie bezpieczeństwa, zgodności z wymaganiami (compliance) i efektywności operacyjnej. Gdy uprawnienia są rozdane „na ręcznym sterowaniu”, rośnie liczba sprawdzanych kont, wydłuża się czas reakcji na zmianę stanowiska, a audyt staje się procesem „zbierania dowodów”, nie zarządzania ryzykiem.

W praktyce IAM i PAM wpływają na trzy kluczowe obszary:

- Ryzyko cyberataków — atakujący najczęściej zaczynają od przejęcia kont (phishing, credential stuffing) i dopiero potem eskalują uprawnienia.

- Ład informacyjny — kontrola tego, kto ma dostęp do jakich danych i systemów, oraz dlaczego.

- TCO (Total Cost of Ownership) — koszty utrzymania, audytu i obsługi zmian (joiner-mover-leaver), a także koszty przestojów przy błędach w uprawnieniach.

W projektach, które analizowałem, dyrektorzy IT najczęściej wracali do jednego wniosku: największy zwrot daje nie „samo logowanie”, tylko uporządkowanie modeli tożsamości, ról i ścieżek autoryzacji. Logi są ważne, ale bez spójnych reguł dostępu stają się kosztowną dokumentacją.

IAM vs. PAM: jaka jest różnica i gdzie powinna zaczynać się strategia?

IAM (Identity and Access Management) to zarządzanie tożsamościami i dostępem do zasobów „codziennego użytku”: konta użytkowników, logowanie, role, uprawnienia aplikacyjne, cykle życia (tworzenie, zmiana roli, odebranie dostępu). IAM spina procesy HR z dostępem technicznym.

PAM (Privileged Access Management) dotyczy natomiast kont uprzywilejowanych: administratorów systemów, kont serwisowych, kont do narzędzi z dostępem administracyjnym. Celem PAM jest ograniczenie liczby osób i mechanizmów, które mogą wykonać działania o wysokiej wrażliwości, oraz kontrola i rozliczalność.

W praktyce rozdzielenie jest proste:

- IAM wdrażasz, by uporządkować kto i do czego (także na poziomie aplikacji i procesów biznesowych).

- PAM wdrażasz, by uporządkować kto i jak używa uprawnień o podwyższonym ryzyku.

Strategia startu zależy od dojrzałości środowiska, ale w wielu firmach najpierw widać „szybkie wygrane” w PAM (np. ograniczenie stałych haseł adminów), a równolegle porządkuje się IAM (np. role i przynależność do grup). To podejście skraca drogę do realnego zmniejszenia powierzchni ataku.

Jak zbudować model ról, aby zmniejszyć ryzyko i ograniczyć chaos przy wdrożeniu?

Największy błąd to próba przeniesienia obecnego „chaosu uprawnień” 1:1 do systemu IAM. Jeśli w firmie obowiązuje model, w którym uprawnienia są przyznawane „na wyrost”, to wdrożenie tylko to utrwala — a audyt dostępu zamiast się skracać, zacznie boleć.

Właściwy model ról opiera się na:

- Matrycy ról (role biznesowe i techniczne) powiązanej z procesami: sprzedaż, produkcja, finanse, HR, utrzymanie ruchu, IT.

- Normalizacji uprawnień — zamiast setek wyjątków tworzy się role o jasno opisanej intencji.

- Selekcji systemów — zaczynaj od systemów o najwyższym wpływie na ryzyko (ERP, systemy danych wrażliwych, narzędzia administracyjne), a dopiero potem rozszerzaj.

Istotna wskazówka, którą pomija większość poradników: zadbaj o właścicieli ról po stronie biznesu i IT. Model ról bez realnego właściciela staje się „martwą dokumentacją”, a co miesiąc ktoś będzie walczyć o dostęp, bo zabraknie formalnej ścieżki akceptacji.

W kontekście rozliczalności kluczowe jest też zaprojektowanie atrybutów tożsamości (np. lokalizacja, jednostka organizacyjna, typ zatrudnienia) oraz reguł automatycznego przypisywania dostępu. Im lepiej zaprojektowane są atrybuty, tym mniej wyjątków i ręcznych korekt.

Uwierzytelnianie, autoryzacja i audyt: co wdraża się „od razu”, a co etapami?

Na poziomie technicznym liczy się trójkąt: uwierzytelnianie (jak użytkownik udowadnia tożsamość), autoryzacja (jak wyznacza się prawa), audyt i rejestrowanie (jak rozlicza się działania).

Minimalny, sensowny standard wdrożenia zwykle obejmuje:

- Silne uwierzytelnianie — w praktyce MFA (wieloskładnikowe uwierzytelnianie) dla administratorów i dostępu do krytycznych systemów.

- SSO (Single Sign-On) — ujednolicenie logowania do wielu aplikacji.

- Scenariusze awaryjne — procedury dostępowe na wypadek awarii integracji lub utraty dostępu.

- Rozliczalność — logowanie zdarzeń dostępu i działań uprzywilejowanych z czytelnym kontekstem: kto, co, kiedy, w ramach jakiej roli.

Etapowanie jest ważne: jeśli wdrożysz wszystkie integracje i wszystkie systemy naraz, projekt zwykle wydłuża się o 2–4 miesiące. Lepiej przyjąć plan: szybkie objęcie kluczowych systemów i procesów (np. konta użytkowników i dostęp do ERP), a następnie rozszerzenie na resztę portfela aplikacji.

W mniej oczywistej, praktycznej warstwie: zadbaj o jakość danych w źródłach (HR, struktura organizacyjna, słowniki stanowisk). Gdy te dane są niespójne, system IAM będzie działał jak „wierne odbicie bałaganu” — i to przełoży się na błędne uprawnienia.

Systemy, podejścia wdrożeniowe i model współpracy: cloud vs. on-premise i własne vs. outsourcing

Decyzja o architekturze to nie tylko kwestia IT, ale także TCO, ryzyka operacyjnego i wymagań regulacyjnych. Najczęściej spotykane są trzy podejścia:

- On-premise — rozwiązanie działa w infrastrukturze firmy. Daje kontrolę, ale wymaga kompetencji utrzymaniowych.

- Cloud (lub hybryda) — szybciej startuje, ale wymaga dopracowania integracji i modelu odpowiedzialności.

- Własne wdrożenie vs. outsourcing utrzymania — w praktyce wiele organizacji rozdziela: system i konfigurację robi wewnętrzny zespół, a operacyjny monitoring i wsparcie zewnętrzne (SLA) dla krytycznych komponentów.

| Model | Typowy czas startu do go-live | Główne plusy | Główne ryzyka | Kiedy wybierać |

|---|---|---|---|---|

| On-premise IAM/PAM | 4–9 miesięcy | Pełna kontrola nad danymi i integracjami | Wyższe koszty utrzymania i kompetencji | Kiedy macie rozbudowane środowisko i twarde wymagania regulacyjne |

| Cloud/hybryda | 3–7 miesięcy | Szybsze uruchomienie i skalowanie | Ryzyko vendor lock-in i zależność od integracji | Gdy priorytetem jest czas i standardowe integracje |

| Wdrożenie + utrzymanie własne | 4–8 miesięcy | Lepsza kontrola nad zmianami | Obciążenie zespołu IT i ryzyko „wąskiego gardła” | Gdy macie dojrzały dział IAM/PAM |

| Wdrożenie + utrzymanie z partnerem | 3–6 miesięcy | Szybsze wsparcie, SLA, stabilność operacyjna | Ryzyko braku transferu wiedzy | Gdy chcecie szybko osiągnąć stabilność i ograniczyć ryzyko operacyjne |

Ile to kosztuje i jak zaplanować wdrożenie IAM/PAM krok po kroku?

Koszt wdrożenia zależy od liczby systemów, integracji (HR, Active Directory/Azure AD, ERP, narzędzia administracyjne), liczby użytkowników oraz zakresu automatyzacji. W praktyce budżety w Polsce dla średniej organizacji najczęściej mieszczą się w przedziale:

- IAM: zazwyczaj 120 000–500 000 PLN (dla kilkunastu do kilkudziesięciu systemów i standardowych integracji), czas 3–6 miesięcy.

- PAM: zazwyczaj 150 000–600 000 PLN, czas 4–8 miesięcy (zależnie od liczby kont uprzywilejowanych i automatyzacji vaultów/sekretów).

- Rozbudowa i rozwój: w kolejnych kwartałach zwykle 10–25% pierwotnego budżetu rocznie na integracje, nowe role i utrzymanie.

Dla skali: jeśli mówimy o 5 000–15 000 użytkowników i 20–60 aplikacji, projekt wymaga już dyscypliny w modelowaniu ról oraz zarządzaniu zmianą po stronie procesów biznesowych.

Na co uważać (typowe pułapki wdrożeniowe)

- Przenoszenie uprawnień „jak jest” — w efekcie system odtwarza ryzyko w nowym narzędziu. Najpierw porządkuj role, potem automatyzuj.

- Brak właścicieli procesów — jeśli nie ma kogo zapytać o zgodność ról, projekt utknie w cyklach akceptacji albo będzie działał na zgadywaniu.

- Zbyt ambitny zakres na start — kilkanaście integracji „na raz” opóźnia go-live. Zespół traci impet, a ryzyko błędów rośnie.

- Ignorowanie kont serwisowych — to najczęstsza przyczyna niekontrolowanego dostępu po stronie automatyzacji. PAM musi obejmować konta serwisowe, nie tylko „ludzi”.

Jak zacząć w praktyce

- Inwentaryzacja tożsamości i uprawnień (co najmniej: systemy, konta uprzywilejowane, źródła tożsamości, model joiner-mover-leaver).

- Priorytetyzacja systemów według ryzyka: dostęp do danych wrażliwych, wpływ na produkcję, koszt przestoju.

- Projekt ról i ścieżek akceptacji — z właścicielami ról po stronie biznesu i IT.

- Proof of Value — krótki test na 1–2 procesach (np. nadanie dostępu do ERP na podstawie roli + zademonstrowanie audytu decyzji).

- PAM dla kont uprzywilejowanych równolegle: w pierwszej kolejności ogranicz stałe hasła i wdroż kontrolę działań administracyjnych.

- Plan migracji i utrzymania — kto odpowiada za zmiany, jak testujecie rollback, jakie są procedury awaryjne.

Krótka obserwacja z rozmów z dyrektorami IT: największa przewaga nie wynika z „najbardziej rozbudowanego produktu”, tylko z jakości projektu ról i integracji z procesami (zwłaszcza HR). Gdy to działa, narzędzie robi resztę, a nie próbuje zastąpić organizację.

ROI i TCO w IAM/PAM: jak policzyć zwrot bez wróżenia z logów

IAM/PAM rzadko ma jeden prosty wzór, ale da się policzyć ROI w sposób menedżerski. Najczęściej ROI bierze się z trzech obszarów:

- Mniej kosztów obsługi zmian — szybciej dodajecie/odbieracie dostęp, mniej ręcznych działań, mniej błędów.

- Mniej czasu audytu — zamiast „ręcznych zestawień” macie dowód: kto miał dostęp w danym okresie i w ramach jakiej roli.

- Mniejsze skutki incydentów — ograniczenie liczby kont uprzywilejowanych i skrócenie czasu nadużyć po przejęciu poświadczeń.

W praktyce firmy raportują cele w stylu 10–30% redukcji kosztów operacyjnych związanych z dostępami w horyzoncie 12–24 miesięcy. Dla przykładowej organizacji o kosztach pracy w obszarze administracji dostępami i audytu rzędu 200 000–600 000 PLN rocznie, inwestycja w IAM/PAM w przedziale 200 000–800 000 PLN ma szansę zamknąć się w ROI powyżej 20% w 2 lata, pod warunkiem, że wdrożenie obejmie realną automatyzację i model ról, a nie tylko dashboardy (tak, to „;-)” bywa, niestety, nadużywane).

Skrót do TCO: liczycie nie tylko licencje, ale też integracje, utrzymanie, koszty zmian w procesach, szkolenia oraz koszt „pracy w weekend” przy awariach dostępu.

Porównanie wariantów: jeśli wybierzecie podejście „tani monitoring bez zmiany modelu dostępu”, TCO rośnie, bo audyt dalej jest pracochłonny. Jeśli wybierzecie podejście „role + automatyzacja + PAM dla uprzywilejowanych”, czas obsługi zmian i audyt spada, a ryzyko maleje.

Podsumowanie i CTA: co sprawdzić, zanim ruszycie z IAM/PAM?

IAM/PAM skutecznie działa wtedy, gdy jest osadzone w procesach firmy: rola ma właściciela, a dostęp ma uzasadnienie. Wdrożenie bez modelu ról i bez integracji z cyklem życia użytkowników kończy się kosztowną „rejestracją problemu”, a nie jego eliminacją.

Zanim zdecydujesz się na wdrożenie, sprawdź:

- Czy macie inwentaryzację systemów i kont uprzywilejowanych oraz jakości danych źródłowych (HR/struktura/atrybuty)?

- Czy projekt ról ma właścicieli po stronie biznesu i IT oraz jasne ścieżki akceptacji?

- Czy wdrożenie planuje etapowanie i szybkie wartości w 1–2 procesach (Proof of Value), zamiast „big bang”?

- Czy PAM obejmuje też konta serwisowe i scenariusze awaryjne?

- Czy liczony jest TCO (nie tylko licencje) i czy macie mierniki ROI na 12–24 miesiące?

Jeśli chcesz, przygotuję propozycję checklisty dopasowanej do Waszej skali (liczba użytkowników, liczba systemów, struktura organizacyjna) oraz szkic planu etapowania IAM i PAM na 90 dni i 6 miesięcy.

Opublikuj komentarz