Bezpieczeństwo łańcucha dostaw (supply chain security)

Łańcuch dostaw to dziś jeden z głównych wektorów ataków: w praktyce incydenty częściej startują u dostawcy, a skutki spadają na odbiorcę. Typowy projekt podnoszenia bezpieczeństwa (ocena ryzyk, wymagania, integracje i procesy) trwa 3–6 miesięcy i kosztuje najczęściej 150 000–450 000 PLN w firmie średniej. Jeśli wdrożysz model „wymagaj → zweryfikuj → monitoruj” zamiast jednorazowych umów, ROI z redukcji strat (przestój, kary, koszt odzyskania) w wielu przypadkach sięga 10–25% w cyklu rocznym.

Dlaczego supply chain security to nie tylko IT, ale też operacje i kontrakty?

Bezpieczeństwo łańcucha dostaw (supply chain security) to zestaw działań, które chronią procesy i dane przepływające między firmą a partnerami: producentami, dystrybutorami, logistyką, podwykonawcami, usługodawcami IT, a także podmiotami „drugiego i trzeciego poziomu” w łańcuchu. W praktyce atak rzadko omija integracje i dane wymieniane w ERP, WMS czy systemach produkcyjnych (MES): jeśli strona trzecia ma słabe zabezpieczenia, to Twoje procesy mogą zostać wykorzystane jako narzędzie do eskalacji.

W projektach, które analizowałem, widać wyraźnie trzy miejsca, gdzie ryzyko „przepływa” najłatwiej: (1) wymiana danych i plików (dostawy, faktury, ASN, manifesty), (2) dostęp zdalny do środowisk partnerów i integratorów, (3) niejednoznaczne wymagania w umowach, które uniemożliwiają skuteczną kontrolę i audyt.

Jakie są najczęstsze scenariusze zagrożeń w łańcuchu dostaw?

W praktyce największe straty biorą się z miksu ryzyk: cyberbezpieczeństwo, odporność operacyjna, integralność danych oraz zgodność regulacyjna.

- Wstrzyknięcie złośliwego kodu lub manipulacja artefaktami (np. oprogramowaniem, aktualizacjami, skryptami integracyjnymi) – szczególnie gdy partner udostępnia zasoby bez właściwej weryfikacji.

- Przejęcie kont (phishing, przejęcie sesji, błędy uprawnień) u podwykonawcy – a następnie wykorzystanie dostępu do systemów zamawiającego lub do danych zamówień.

- Podmiana danych w łańcuchu logistycznym (błędne numery partii, fałszywe statusy, zmienione parametry dostaw) – skutki są „operacyjne”, ale przyczyna często bywa cyfrowa.

- Ataki na integracje: brak walidacji po stronie odbiorcy, brak kontroli integralności komunikatów, zbyt szerokie konta techniczne.

- Brak widoczności w zdarzeniach: gdy incydent dzieje się u dostawcy, a Ty nie masz narzędzi i wymogów, by wykryć go w swoim kontekście.

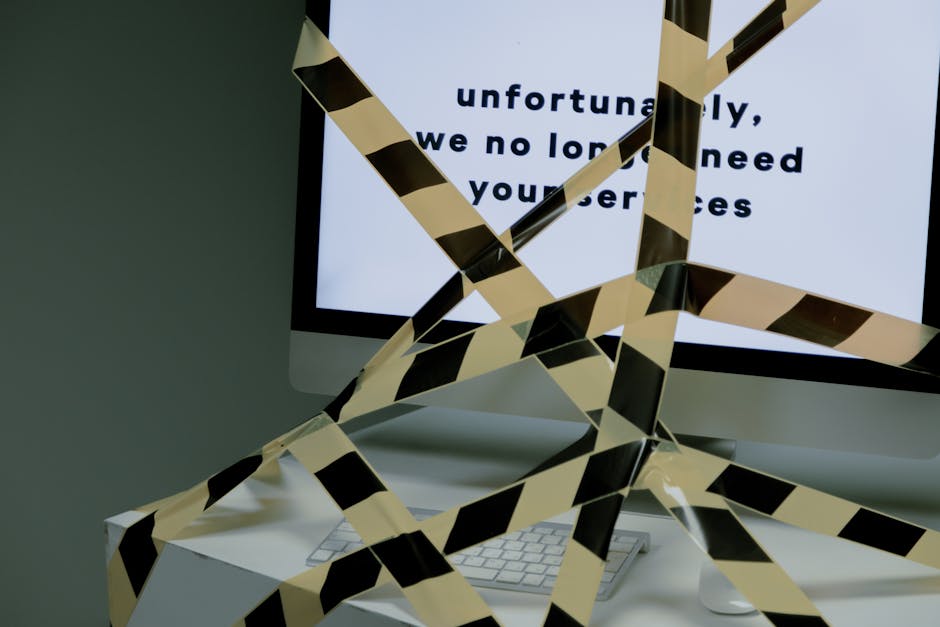

Kontrolowana niedoskonałość podejścia, które często spotykam, brzmi: „mamy umowy i audyty, więc jest OK”. Tyle że audyt bez operacyjnego monitorowania i bez jasnego modelu wymagań dla każdej roli (dostawca, integrator, operator) staje się formalnością, która nie zatrzymuje realnych ataków.

Jak zbudować model „wymagaj–zweryfikuj–monitoruj” (wymogi bezpieczeństwa dla dostawców)?

Najskuteczniejszy model zaczyna się od katalogu wymagań dopasowanych do wpływu dostawcy na procesy krytyczne. Potrzebujesz czterech warstw: polityka i standard, ocena ryzyka, kontrola techniczna oraz ciągłe monitorowanie i reakcja.

1) Klasyfikuj dostawców według wpływu

Nie każdy partner ma takie samo znaczenie. Dla jednych liczy się tylko wymiana danych dokumentowych, dla innych – dostęp do środowiska produkcyjnego, integracje masowe czy dane wrażliwe (np. osobowe, przemysłowe, tajemnice handlowe). W praktyce tworzy się macierz: krytyczność procesu × poziom dostępu × typ danych × poziom niezawodności dostawcy.

2) Wymagania w umowach i SLA, które da się wyegzekwować

Wymogi powinny obejmować m.in.: sposób realizacji dostępu zdalnego, zasady zarządzania uprawnieniami, wymagania dot. kopii zapasowych i odtwarzania, obowiązek raportowania incydentów w określonym czasie, zasady przechowywania i niszczenia danych. Kluczowe jest zdefiniowanie, co i kiedy dostawca ma dostarczyć (dowody), a nie tylko ogólne zobowiązania.

3) Weryfikacja: od kwestionariuszy do dowodów technicznych

Kwestionariusz bezpieczeństwa jest dobrym startem, ale sam w sobie nie chroni. Dla dostawców integrujących systemy często potrzebujesz: potwierdzenia konfiguracji (np. MFA, szyfrowanie połączeń, ograniczenia IP/VPN), dowodów testów bezpieczeństwa integracji, oraz mechanizmów walidacji po stronie odbiorcy.

4) Monitoring i „plan awaryjny na wypadek dostawcy”

Własne SOC (Security Operations Center) czy narzędzia do monitoringu zdarzeń to jedno, ale druga część to proces: co robisz, gdy dostawca zgłasza incydent? Jak odcinasz połączenia? Jak weryfikujesz integralność danych, które już przeszły? Jak przywracasz procesy bez eskalacji szkód? To musisz przećwiczyć w scenariuszach.

Systemy i architektura: jak ograniczyć ryzyko w ERP, WMS, MES i integracjach?

Najbardziej „kosztowne” błędy w supply chain security zwykle nie wynikają z braku wiedzy, tylko z architektury integracyjnej. Jeśli integracja jest zbyt luźna, a konta techniczne mają zbyt szerokie uprawnienia, to jeden incydent u partnera ma drogę prostą do Twoich procesów.

Praktyczne zasady dla środowisk biznesowych

- Segmentacja dostępu: osobne konto integracyjne, ograniczone do konkretnych zakresów (np. tylko odczyt statusów zamówień, nie pełna modyfikacja).

- Walidacja integralności danych: podpisy, sumy kontrolne, walidacja schematów komunikatów, kontrola zgodności słowników (np. numery partii, kody logistyczne).

- Rejestrowanie i korelacja zdarzeń: logi z integracji muszą trafiać do wspólnego modelu monitoringu, nawet jeśli generuje je system partnera – zwykle przez ustandaryzowane kanały.

- Bezpieczne API i bramy integracyjne: zamiast „otwartych” wymian plikowych bez weryfikacji; jeżeli pliki są konieczne, to wymagaj mechanizmów kontroli i śledzenia.

- Zasada najmniejszych uprawnień oraz regularny przegląd kont technicznych (co najmniej kwartalnie).

Cloud vs on-premise i własne wdrożenie vs outsourcing: co wybrać w kontekście supply chain?

Nie ma jednej odpowiedzi, ale w decyzjach liczy się przewidywalność kontroli nad dowodami i dostępem. W modelu supply chain security częściej wygrywa nie „gdzie” działa system, tylko „jak” jest kontrolowana tożsamość, logowanie, aktualizacje oraz integracje z dostawcami.

| Obszar decyzji | Cloud (hosting w modelu usługowym) | On-premise (lokalnie) | Wniosek praktyczny |

|---|---|---|---|

| Kontrola aktualizacji | Operacyjnie łatwiej utrzymać spójność wersji, ale zależność od dostawcy usług | Większa kontrola własna, ale większy koszt utrzymania i testów | Wymagaj od partnerów dowodów testów i okien serwisowych |

| Logi i monitoring | Szybko wdrożyć centralizację, często lepsza automatyzacja | Można zbudować własny model, ale wymaga zasobów i kompetencji | Sprawdź, czy monitoring integracji obejmuje dostawców |

| Integracje z partnerami | Łatwiej zastosować bramy i bezpieczne kanały, jeśli architektura jest przemyślana | Możliwe, ale częściej pojawiają się „szybkie skróty” (VPN/FTP) z historii wdrożeń | Najpierw standaryzuj dostęp i walidację danych |

| Vendor lock-in | Ryzyko rośnie, jeśli nie ma standardów danych i eksportu | Mniejsze, ale nadal ryzyko lock-in w warstwie integracji i integratorach | Wymagaj interoperacyjności i planu migracji |

| Outsourcing usług IT | Może dać kompetencje i procesy, ale musisz mieć kontrolę dowodów | Więcej odpowiedzialności po Twojej stronie | Negocjuj „prawo do dowodów” (a nie tylko do raportu) |

Moja rekomendacja dla decyzji menedżerskich: gdy widzisz, że rośnie liczba dostawców i integracji, priorytetem niech będzie spójna warstwa kontroli tożsamości, logowania i weryfikacji danych. Dopiero potem dobierasz model hostingowy. W przeciwnym razie zmienisz platformę, a problem zostanie w sposobie wymiany informacji.

Ile to kosztuje i jak wygląda harmonogram? Praktyczny plan startu

Poniżej realistyczne widełki dla firmy średniej (kilku–kilkunastu dostawców krytycznych, kilka integracji z ERP/WMS i cykliczne wymiany dokumentów). Koszty zawsze zależą od liczby integracji, dojrzałości procesów i stanu bezpieczeństwa bazowego.

Koszty (typowe widełki)

- Warsztat i klasyfikacja dostawców + model ryzyk: zwykle 20 000–60 000 PLN.

- Definicja wymagań i wzorców umownych (współpraca IT/bezpieczeństwo/prawo): 30 000–90 000 PLN.

- Ocena dostawców krytycznych (kwestionariusze, analiza dowodów, testy w ograniczonym zakresie): 60 000–160 000 PLN.

- Zmiany techniczne w integracjach (walidacja, logowanie, ograniczenie kont, podpisy): 50 000–250 000 PLN.

- Procesy incydentowe i ćwiczenia (procedury, scenariusze, przygotowanie planu): 20 000–80 000 PLN.

Czas wdrożenia

W praktyce najczęściej spotkasz 3–6 miesięcy na pierwszy „pełny przebieg” modelu dla dostawców krytycznych. Jeżeli integracje są zaniedbane i brak jest historii logów, czas wydłuża się do 6–9 miesięcy.

Na co uważać (typowe pułapki)

- „Bezpieczeństwo” tylko w umowie: podpisujesz wymagania, ale nie zapisujesz dowodów, terminów i mechanizmu weryfikacji. Efekt: nie da się egzekwować, a ryzyko pozostaje.

- Za szerokie konta integracyjne: dostawca otrzymuje dostęp „żeby działało”, a potem nikt nie robi przeglądów. To jest prosta droga do eskalacji w incydencie.

- Brak widoczności w łańcuchu: logi są lokalnie, nie ma korelacji zdarzeń, a dostawca nie przekazuje danych dla śledztwa. Wtedy nawet wykrycie nie prowadzi do szybkiej reakcji.

Jak zacząć w 30 dni – plan minimalny

- Zdefiniuj 10–20 procesów wymiany danych i kluczowych punktów operacyjnych (zamówienia, dostawy, faktury, planowanie produkcji).

- Przeprowadź szybką klasyfikację dostawców według wpływu: krytyczny, ważny, niski.

- Ustal listę systemów i integracji (ERP, WMS, MES, bramy, wymiany plikowe) i spisz, jakie dane lecą w obie strony.

- Wdroż krótką listę wymagań startowych: MFA tam, gdzie się da; ograniczenie kont integracyjnych; szyfrowanie kanałów; podpis/waswo dla plików, jeśli są.

- Zaplanować 2 scenariusze awaryjne (np. „incydent u dostawcy integrującego statusy” i „podmiana danych partii w wymianie”) i sprawdź, jak przerwać transmisję i wrócić do działania.

W rozmowach z dyrektorami IT wynika, że najszybciej domyka się projekt, gdy nie zaczyna się od „całego bezpieczeństwa”, tylko od jednego łańcucha integracyjnego end-to-end i 2–3 kluczowych dostawców. To daje mierzalny efekt i stanowi fundament do skalowania.

Jak zmierzyć efekty: ROI, TCO i metryki bezpieczeństwa w łańcuchu?

Supply chain security ma charakter „kosztu ryzyka”, więc potrzebujesz metryk, które przełożą się na biznes. Zamiast liczyć wyłącznie liczbę audytów, mierz też zdarzenia, czasy reakcji i jakość dowodów.

Proponowane metryki (praktyczne)

- Pokrycie dostawców: % dostawców krytycznych z oceną ryzyka i zatwierdzonymi wymaganiami.

- Redukcja powierzchni ataku: liczba wyłączonych lub ograniczonych kont integracyjnych; ograniczenie uprawnień.

- Czas detekcji i reakcji: średni czas od sygnału do odcięcia dostępu / wstrzymania przepływu danych.

- Skuteczność walidacji: liczba wykrytych niezgodności danych w procesach (np. błędne schematy, brak podpisów, naruszenia słowników).

- Koszt incydentów: porównanie kosztów przestojów, odzyskania i napraw w okresach przed/po.

Jeśli chodzi o liczby: w projektach porządkujących integracje i procesy dowodowe wiele firm pokazuje w cyklu rocznym spadek kosztów odzyskania i ograniczenie przestojów o 10–25%. To rzadko wynika z „większej liczby zabezpieczeń”, tylko z tego, że szybciej wykrywasz problem i nie pozwalasz mu eskalować przez procesy biznesowe.

Podsumowanie: co powinno się znaleźć w Twoim programie supply chain security?

Bezpieczeństwo łańcucha dostaw nie jest jednorazowym audytem ani wyłącznie tematem działu cyberbezpieczeństwa. To program, który spina kontrakty, wymagania dla dostawców, architekturę integracji i gotowość do reakcji. Kluczowe jest, żebyś od pierwszego miesiąca budował model „wymagaj → zweryfikuj → monitoruj” oraz zadbał o dowody techniczne w punktach krytycznych procesu.

Zanim zdecydujesz się na wdrożenie, sprawdź: czy masz listę dostawców krytycznych i procesów, czy istnieje mechanizm weryfikacji wymagań (nie tylko kwestionariusz), czy integracje mają walidację i ograniczone konta, oraz czy macie plan awaryjny na incydenty u dostawcy.

Jeżeli chcesz, przygotuję Ci zestaw „quick check” do oceny dojrzałości supply chain security w Twojej firmie (z matrycą ryzyk i listą braków, które najczęściej blokują go-live i generują koszty po wdrożeniu).

Opublikuj komentarz