Zarządzanie ryzykiem w projekcie IT – metody i narzędzia

W praktyce ryzyko w projekcie IT da się policzyć i kontrolować: dobrze prowadzony rejestr ryzyk skraca czas decyzji, a plan reagowania minimalizuje „go-live” z długami technicznymi.

Największe koszty zwykle pojawiają się w 2–4. miesiącu projektu (integracje, migracje danych, bezpieczeństwo), a nie w fazie analizy. Cel jest prosty:

dowieźć wartość, utrzymując TCO (łączny koszt posiadania) w założonym budżecie.

Dlaczego ryzyko w projektach IT jest problemem zarządczym, a nie „tematem dla analityków”?

Ryzyko w projekcie IT to nie lista straszaków, tylko informacja zarządcza: co może przeszkodzić w osiągnięciu wyniku biznesowego, jak to wpływa na harmonogram i koszty oraz jakie decyzje trzeba podjąć wcześniej.

Jeśli ryzyka nie są prowadzone w sposób uporządkowany, organizacja płaci podwójnie: raz w postaci opóźnień i zmian zakresu, drugi raz w postaci kosztów naprawy (dług technologiczny, poprawki integracji, ręczne obejścia).

W projektach, które analizowałem w obszarach ERP, CRM, WMS czy HRM, powtarza się jeden wzorzec: „niewinne” ryzyka wchodzą w rolę zaległości dopiero wtedy, gdy zbliża się data uruchomienia.

Dyrektorzy IT i operacyjni najczęściej nie przegrywają przez złą technologię, tylko przez brak mechanizmu: kto podejmuje decyzję, kiedy ryzyko się materializuje i z jakim budżetem reagowania.

Jak wygląda dobry proces zarządzania ryzykiem end-to-end w projekcie IT?

Dobry proces ma trzy filary: identyfikacja, ocena oraz sterowanie (plan reakcji i kontrola efektów). W praktyce najlepiej działa cykl powtarzany w stałych punktach projektu:

na starcie, przed kluczowymi kamieniami milowymi (np. zakończenie analizy, projekt techniczny, zakończenie migracji, testy integracyjne, przygotowanie produkcji) oraz w reakcji na nowe fakty.

1) Identyfikacja ryzyk – szeroko, ale z kierunkiem

Ryzyka warto grupować tematycznie, bo ułatwia to odpowiedzialność: zakres i wymagania, dane (jakość, kompletność, mapowanie), integracje, bezpieczeństwo, infrastruktura,

zasoby (ludzie i dostępność), decyzje biznesowe oraz ryzyko dostawców (vendor lock-in, zasoby po stronie wykonawcy, dostępność środowisk).

2) Ocena – priorytetyzacja, nie „zajmowanie się wszystkim”

Uporządkowanie polega na przypisaniu każdemu ryzyku wartości: prawdopodobieństwo × wpływ.

Najczęściej stosuje się skalę 1–5, a potem tworzy się „rejestr gorących ryzyk” (np. top 10) raportowany na spotkaniach zarządczych.

To pozwala przestać dyskutować na poziomie opinii i zacząć mówić językiem skutków.

3) Reakcja – konkretne działania z właścicielem i budżetem

Dla każdego ryzyka trzeba wybrać strategię:

unikanie (zmiana planu),

łagodzenie (mitigacja),

przeniesienie (np. odpowiednie zapisy w umowie),

akceptacja (tylko gdy mamy zapas i świadomą zgodę biznesu).

Klucz: plan reagowania musi mieć „właściciela” oraz miernik skuteczności.

W projektach wdrożeniowych spotykałem podejście, które działa szczególnie dobrze: rejestr ryzyk łączy się z planem testów integracyjnych i planem migracji danych.

Wtedy ryzyko nie jest dokumentem „obok”, tylko zasila konkretne aktywności.

Jakie metody i narzędzia stosować w zarządzaniu ryzykiem w IT?

Nie ma jednego „złotego standardu”, ale istnieje zestaw sprawdzonych metod. Wybór powinien wynikać z charakteru projektu: czy to migracja danych, integracje systemów, modernizacja infrastruktury,

wdrożenie ERP/CRM/WMS, czy rozwój produktu.

Rejestr ryzyk (Risk Register) + macierz priorytetów

To podstawowe narzędzie. Dobrze prowadzony rejestr ryzyk zawiera: opis ryzyka, przyczynę, skutek, ocenę (prawdopodobieństwo/wpływ),

strategię reakcji, działanie zapobiegawcze, plan eskalacji, status oraz datę przeglądu.

Dodatkowo warto dodać kolumnę „moment materializacji” (kiedy najczęściej ryzyko się ujawnia).

Analiza ryzyk jakości danych i integracji

Dla projektów ERP/WMS/HRM jakość danych jest krytyczna. Stosuje się tu:

mapowanie danych (data mapping), walidacje reguł biznesowych, testy kompletności i spójności,

a także analizę „jak dane psują proces” (np. błędne identyfikatory pracowników, niezgodność słowników, brak historii zmian).

FMEA (analiza trybu i skutków błędów) – szczególnie dla procesów i integracji

FMEA (Failure Mode and Effects Analysis) jest skuteczna, gdy ryzyko wynika z konkretnych trybów awarii:

np. niepowodzenie integracji z systemem fakturowania, brak synchronizacji stanów magazynowych, błędna logika naliczeń w HR.

Metoda pomaga ustalić, które punkty procesu i jakie błędy mają najwyższy „koszt skutku”.

Plan ciągłości i odzyskiwania (DRP) oraz testy odtwarzania

Bezpieczeństwo i dostępność to ryzyka, które zarząd bardzo często spłyca do hasła „mamy backup”.

W praktyce trzeba sprawdzić czas odtworzenia (RTO – Recovery Time Objective) i punkt odtworzenia (RPO – Recovery Point Objective) oraz przetestować procedury.

Dla wielu firm przejście z pilota do produkcji zmienia profil ryzyka: rośnie wolumen, maleje margines.

UMOWA i SLA jako narzędzie zarządzania ryzykiem

Ryzyko można przenieść umownie, ale nie „magicznie”. Warto dodać do umowy i ustaleń:

zakres odpowiedzialności za integracje, wymagania jakościowe, mechanizm odbiorów,

warunki wsparcia po uruchomieniu oraz zapisy o dostępności zasobów po stronie wykonawcy.

To działa szczególnie dobrze, gdy ryzykiem jest dostępność ludzi (np. brak konsultantów, opóźnienia w usunięciu defektów).

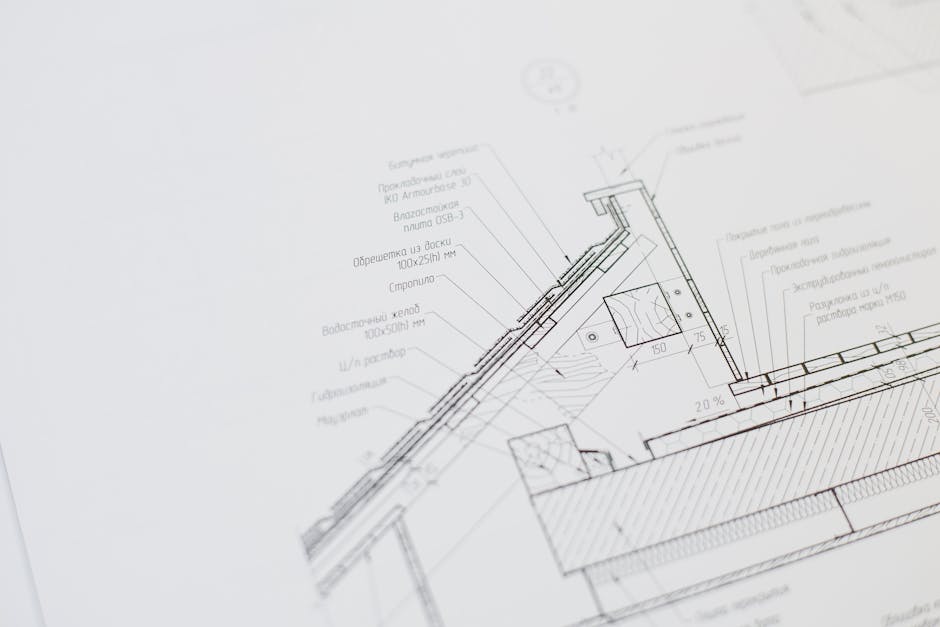

Cloud vs. on-premise i outsourcing vs. własny zespół – jak porównać ryzyko, nie tylko koszty?

Decyzje architektoniczne wpływają na ryzyko równie mocno jak decyzje w harmonogramie. Poniżej zestawienie, które warto wykorzystać w dyskusji komitetu sterującego.

W praktyce nie da się dobrać „jednego słusznego” modelu, ale można porównać profil ryzyk.

| Obszar decyzji | Model A | Model B | Najczęstsze ryzyka |

|---|---|---|---|

| Hosting | On-premise | Cloud (chmura) | On-premise: opóźnienia zakupów sprzętu, odpowiedzialność za utrzymanie, ryzyko „wąskich gardeł”. Cloud: ryzyko ograniczeń dostawcy, koszty zmienne, zgodność i suwerenność danych. |

| Dostępność i DR | Własne środowiska | Usługi zewnętrzne | Brak realnych testów odtwarzania, błędne założenia RTO/RPO, nieprzygotowane procedury dla go-live. |

| Wykonawstwo | Własny zespół | Outsourcing / partner | Własny zespół: ryzyko braków kompetencyjnych i przeciążenia biznesu. Partner: ryzyko vendor lock-in, jakości odbiorów, zależność od zasobów wykonawcy. |

| Licencje | Stałe licencje + utrzymanie | Rozliczenie subskrypcyjne | Stałe: ryzyko wysokiego TCO w dłuższym horyzoncie. Subskrypcyjne: ryzyko wzrostu kosztów jednostkowych przy skalowaniu. |

Dla menedżerów istotna jest jedna rzecz: nie porównuj wyłącznie kosztu startowego. Porównuj budżet w perspektywie 3–5 lat i ryzyka, które aktywują koszty ukryte (np. dodatkowe sprinty integracyjne,

zwiększona liczba testów regresji, poprawki uprawnień i audytu).

Typowe błędy w zarządzaniu ryzykiem (i jak je wyeliminować w praktyce)

Najczęstsze porażki nie wynikają z braku „chęci”, tylko z mechanizmów, które osłabiają kontrolę. Poniżej pułapki, które obserwuję regularnie.

Pułapka 1: Ryzyka istnieją w arkuszu, ale bez właściciela i bez terminu

Arkusz bez właściciela i daty przeglądu zamienia się w raport „na koniec”.

W efekcie zjawisko materializuje się bez reakcji, a zespół walczy w trybie pożarowym.

Rozwiązanie: rejestr z obowiązkową kolumną „owner” i „trigger date” (dzienny moment kontrolny).

Pułapka 2: Ocenianie ryzyka bez weryfikacji danych i testów integracyjnych

W projektach integracyjnych ryzyko „danych nie będzie pasowało” jest prawdziwe, ale bez testów nie da się je ukierunkować.

Rozwiązanie: uzależniamy ocenę ryzyka od wyników testów (np. odsetek rekordów odrzuconych w walidacji, liczba niezgodności słowników).

Pułapka 3: Brak budżetu rezerwowego na mitigację

Typowa sytuacja: ryzyko „bezpieczeństwo/role/uprawnienia” pojawia się w końcówce projektu, a jedyną odpowiedzią jest cięcie zakresu.

Rozwiązanie: rezerwa budżetowa na działania korygujące i jasny mechanizm decyzji komitetu sterującego.

Kontrolowana niedoskonałość? W praktyce systemy i procesy rzadko są idealnie przewidywalne, ale decyzje da się opisać.

To wystarczy, żeby projekty nie przechodziły w chaos ;).

Jak oszacować koszty, czas i ROI zarządzania ryzykiem w projekcie IT?

Zarządzanie ryzykiem samo w sobie kosztuje (czas zespołu, narzędzia, testy), ale koszt braku kontroli jest znacznie wyższy.

Z punktu widzenia biznesu liczy się TCO i wpływ na wynik: ile kosztuje opóźnienie, ile kosztuje naprawa oraz jakie ryzyko niesie brak funkcjonalności „w terminie”.

Wskaźniki i liczby, które warto monitorować

- Czas: dla typowego projektu wdrożeniowego ERP/CRM/WMS faza ryzyka i planowania powinna zakończyć się w 2–4 tygodnie od startu (rejestr, priorytety, plan reakcji, kryteria gotowości do kolejnych etapów).

- Budżet: koszty działań risk-management (testy, analizy danych, warsztaty) w wielu firmach to rząd 5–12% budżetu projektu albo osobna rezerwa w kontrakcie.

- Liczba użytkowników: ryzyko zmian i migracji rośnie liniowo z liczbą użytkowników – w projektach obejmujących 50–200 użytkowników największe koszty dotykają szkoleń, ról i testów procesów końcowych.

- Opóźnienie: nawet 2–3 tygodnie poślizgu w integracjach i migracji danych potrafią uruchomić kaskadę kosztów (dodatkowe rundy testów, presja na zespół, dodatkowe poprawki w uprawnieniach).

- ROI: organizacje mierzą zwrot przez uniknięte koszty. Dla dojrzałych praktyk zarządzania ryzykiem spotyka się efekt rzędu 10–25% oszczędności w kosztach korekt w relacji do projektów bez systematyki.

Widełki kosztowe (jak planować budżet)

Ponieważ nie każdy projekt ma taki sam zakres, praktyczny punkt odniesienia wygląda następująco:

działania analityczne i zarządcze w obszarze ryzyka to często 20 000–80 000 PLN w projektach średnich,

a w projektach z rozbudowanymi integracjami lub trudną migracją danych (np. wieloźródłowa, historyczna) to bywa 80 000–250 000 PLN.

Do tego dochodzą koszty samych mitigacji: dodatkowe testy, wykonanie narzędzi do walidacji, wsparcie bezpieczeństwa.

Obserwacja z praktyki

Z rozmów z dyrektorami IT wynika, że największą różnicę robi nie dokumentowanie ryzyk, tylko moment, w którym komitet sterujący podejmuje decyzje o rezerwach i priorytetach testów integracyjnych.

Gdy decyzje są rozpisane na tygodnie, a nie „kiedy będzie źle”, presja na zespół spada.

Wtedy „go-live” przestaje być loterią.

Jak zacząć: checklista wdrożeniowa, plan kosztów i harmonogram działań

Jeśli w firmie nie ma ustandaryzowanego podejścia do ryzyka, najprostsze jest wdrożenie minimalnego zestawu kontroli w pierwszym miesiącu projektu.

Poniżej praktyczny schemat.

Plan na 30 dni od startu projektu

-

Ustal zakres i kryteria gotowości dla kamieni milowych (co musi być spełnione, aby przejść dalej).

To ogranicza ryzyko „ciągnięcia” niedokończonych prac. -

Przygotuj rejestr ryzyk w formacie uzgodnionym z zarządem: priorytety, owner, trigger date, plan reakcji.

Zrób w tym samym czasie pierwszą macierz prawdopodobieństwo × wpływ. -

Zamów/uruchom szybkie testy danych (walidacja mapowań, próbki migracji).

Dzięki temu ryzyka w obszarze danych przestają być ogólne. - Wprowadź ryzyko do planu testów: każde „hot risk” ma swoje testy w regresji lub testach integracyjnych.

- Ustal mechanizm eskalacji: kto podejmuje decyzję i w jakim czasie, gdy ryzyko przekroczy próg.

Na co uważać w kolejnych miesiącach

-

Integracje: kontroluj nie tylko „czy działa”, ale „ile trwa i jak zachowuje się w błędach”.

W praktyce błędy są ryzykiem kosztowym, bo generują ręczne obejścia. - Uprawnienia i audyt: odłóż test uprawnień na wczesny etap. Ryzyko „zgodności” rośnie wykładniczo po zbliżeniu do produkcji.

- Migracja danych: wymuś walidacje na poziomie biznesu, nie tylko technicznym (np. spójność stanów, kompletność historii).

- Vendor lock-in: jeśli zależysz od narzędzi dostawcy, uzgodnij warunki wyjścia (dane, kod integracyjny, dokumentacja).

Jak zbudować „system” raportowania dla zarządu

Zarząd nie potrzebuje 40 stron ryzyk. Potrzebuje widoku:

top 10 ryzyk, status (narastający/spadający), ryzyko przekroczenia progu i decyzje wymagane w najbliższych 2 tygodniach.

Jeżeli na poziomie spotkań komitetu sterującego decyzje są podejmowane szybko, ryzyko przestaje kosztować.

Podsumowanie i CTA: co sprawdzić, zanim ruszysz dalej z projektem IT

Zarządzanie ryzykiem w projekcie IT to praktyka zarządcza, która chroni termin „go-live”, ogranicza koszty korekt i buduje przewidywalność.

Najważniejsze: rejestr ryzyk musi mieć właścicieli, terminy, plan reakcji i przełożenie na testy oraz migrację danych.

W praktyce działania te kosztują zwykle 5–12% budżetu, a brak kontroli potrafi wygenerować znacznie wyższe straty poprzez opóźnienia i dług technologiczny.

Zanim zdecydujesz się na wdrożenie, sprawdź: czy macie rejestr ryzyk z top priorytetami i mechanizmem eskalacji, czy ryzyka są powiązane z planem testów integracyjnych,

czy w budżecie jest rezerwa na mitigacje oraz czy bezpieczeństwo i odtwarzanie po awarii są przetestowane, a nie tylko „zadeklarowane”.

Jeśli chcesz, mogę przygotować wzór rejestru ryzyk (format tabeli + szablon eskalacji) dopasowany do typu projektu: ERP/CRM/WMS/HRM oraz do modelu wdrożenia (własny zespół, partner, chmura/on-premise).

Opublikuj komentarz